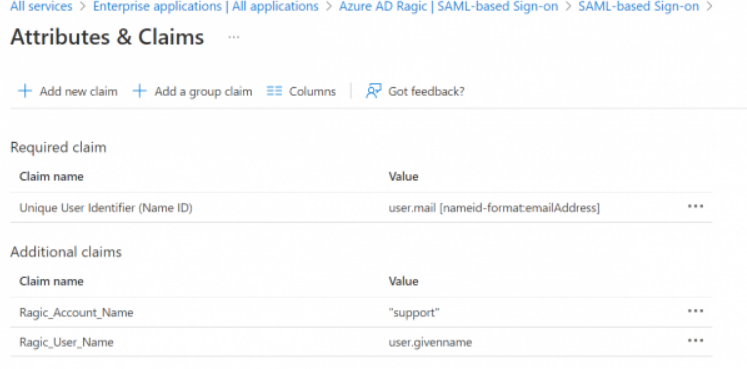

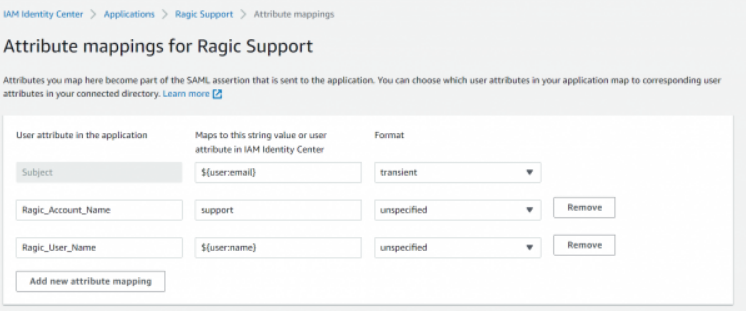

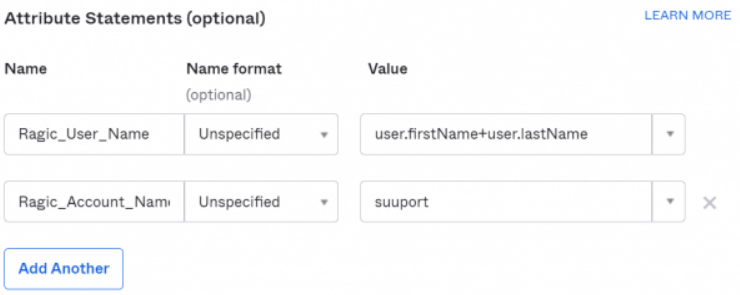

Vous pouvez ajouter un nouvel attribut "Ragic_User_Name" dans la réponse SAML. Ainsi, si le compte utilisateur qui se connecte n’existe pas dans Ragic, le système créera automatiquement un compte utilisateur dont l’e-mail et le nom d’utilisateur par défaut seront identiques à ceux du SSO. Le mot de passe sera également généré automatiquement. Cette fonctionnalité est utile si votre forfait est Utilisateurs concurrents.

Si vous souhaitez que le fournisseur d’identité (IdP) initie le SSO, vous pouvez ajouter un nouvel attribut dans la réponse SAML :

Nom de l’attribut : Ragic_Account_Name

Contenu de l’attribut : Account Name (par exemple, si l’URL de votre base de données est https://www.ragic.com/support, alors le nom de votre compte sera "support").

Vous pouvez vous référer aux processus de configuration ci-dessous :

Azure AD:

AWS:

OKTA:

Si un utilisateur existe dans plusieurs comptes Ragic (bases de données) et souhaite se connecter à Ragic via SAML SSO, les conditions suivantes doivent être respectées :

1. Configuration SSO cohérente : dans le formulaire des paramètres d'organisation de chaque compte Ragic, les valeurs des champs Fournisseur d’identité (IDP), URL des métadonnées de fédération d'application et ID de l'application doivent être identiques.

2. Autoriser la connexion SAML SSO : les utilisateurs de chaque compte Ragic doivent pouvoir se connecter via SAML SSO.

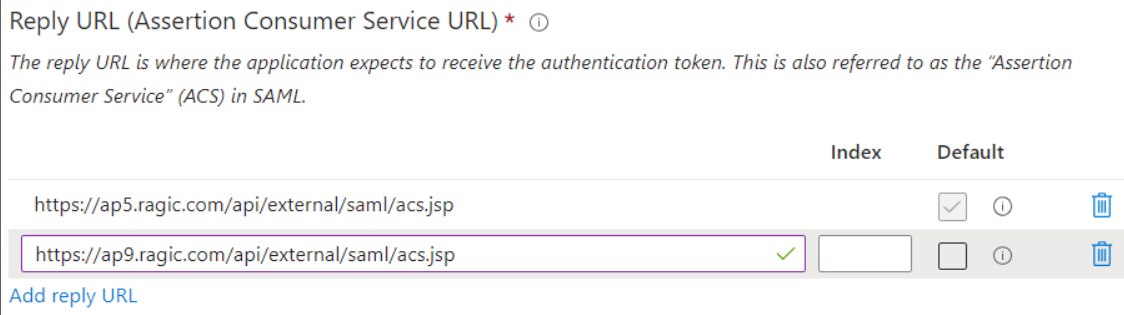

Si les comptes Ragic se trouvent sur des serveurs différents, il est nécessaire de s’assurer que le fournisseur d’identité (IDP) permet de configurer plusieurs URL du Assertion Consumer Service (ACS). Actuellement, seule Azure Active Directory (AAD) supporte cette fonctionnalité.

Les administrateurs doivent récupérer l’URL de réponse (Reply URL) dans les paramètres SAML SSO de l’application AAD et y ajouter /api/external/saml/acs.jsp pour tous les comptes utilisateurs appartenant à différents serveurs.

Par exemple, si les comptes Ragic sont situés à https://ap5.ragic.com et https://ap9.ragic.com, ajoutez : "https://ap5.ragic.com/api/external/saml/acs.jsp" et "https://ap9.ragic.com/api/external/saml/acs.jsp" to the Reply URL.

Merci pour votre précieux retour !

Merci pour votre précieux retour !